Le paquet bluetooth

Liaison � connection asynchrone (ACL)

Liaison � connection synchrone orient�e (SCO)

Contr�le d�erreur

|

liaison ACL

|

liaison SCO

|

|

Pas de FEC dans la partie donnée

|

Paquets hautes vitesses n trames (DHn)-CRC-ARQ | n=5, débit:434 Kb/s | Pas de FEC dans la partie donnée |

Paquets voix hautes qualités HV3 |

240 bits de données utilisateurs par paquet.

|

|

FEC 2/3

|

Paquets hautes vitesses n trames (DMn)-CRC-ARQ | n=1,débit 109 Kb/s | FEC 1/3 | Paquets voix hautes qualités HV1 | 80 bits de données utilisateurs par paquet.débit 800/s |

| FEC 2/3 | Paquets voix hautes qualités HV2 |

D'autres types de paquets sont prévus dans le cas où aucun contrôle d'erreurs n'est demandé.

Le systeme bluetooth peut être intégré dans des appareils électroniques pour communiquer à courte distance.

Les applications ciblent aussi bien le monde professionnel que le monde des particulier.

Le but est de faire intéragir le plus simplement possible les éléments entre eux concept de Protocol Service Discovery.

Les acteurs:

Le marché:

Le coût:

5$ la solution complète, 1 à 2 $ la puce seule.

L�état d�avancement:Les tests qualificatifs sont prévus, au mieux pour avril.

Piconets:

Elément de base d�un réseau Bluetooth

La topologie:

8 éléments; 1 master 7 slaves. Le master peut

devenir slave et vice et versa. Bluetooth est un réseau

dynamique .

Technologie:

Transmission:

Portée:

10 m (1 mW), 100 m avec en amplifiant la

puissance de transmission(100 mW, +20Dbm).

Temps de

connection: 0.64 s

Sécurité:Authentification-Cryptage (étalement de spectre).

000 Pour envoyer des données identiques à plusieurs slave. Si le slave est inconnu, le broadcast peut-être répété sur plusieurs trames.

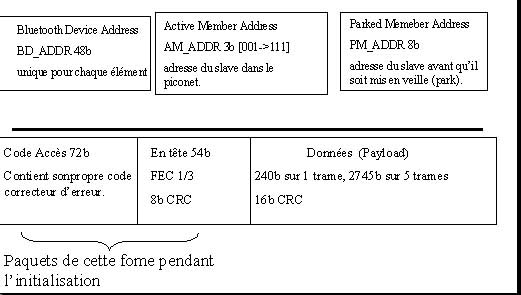

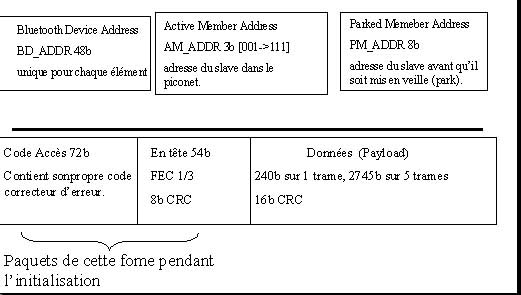

Le paquet bluetooth

Les liaisons dans le piconet

La communication dans le piconet

Initialement les unités du réseau sont éteintes .

Ces deux pocédures conduise à l'élection d'un master et d'un ou plusieurs slaves:

Le master sera celui qui initialise un de ces deux processus. Si une réponse convenable est fourni par l'un des deux processus, la connection et l'échange de données ont lieu, jusqu'à retour à un état éteint.

1.Difficulté des processus de pagination:

Solution:

En effet le balayage de la page d'état est fait toutes les 2.56 s. Le slave consulte cette page toutes les 11.25 ms à fréquences porteuses variables. Pendant ce temps le master potentiel lance des paquets d'identification pour le slave potentiel sur deux fréquences porteuses différerentes en utilisant les trames numérotées paires. Il écoute les réponses sur les trames impaires consécutives. La taille réduite de l'ACCESS CODE permet au dispositif électronique du master de switcher sur deux fréquences différentes en 625 micro s. Ainsi pendant 11,25 ms le master peut envoyer et recevoir les informations de 16 cannaux différents. Ne sachant pas quand le slave se reconnecte à la page d'état, il réitère cette opération pendant 2.56s. Si le résultat n'est pas concluant, le master passe en revue 16 autres fréquences jusqu'à réponse ou timeout.

Contrainte temps:

2.Processus d'enquête:

Différent du processus de pagination, possédant moins de renseignements, le master n'utilise pas l'ACCESS CODE, il transmet le GIAC (General Inquiry Access Code) ou le DIAC (Dedicate Inquiry Access code). Le GIAC permet d'extraire l'information sur les capacité des slaves, le DIAC lui informe sur des capacités plus spécifiques.Tous les éléments utilisent la même fréquence porteuse. Le slave répond à une requête avec ses paquets FHS après que le master lui aie attribuer un numéro propre de trame impaire (Réduit les commisions entre les paquets). Les quantités de paquets FHS, recues, permettent au master de se caler sur le slave et de commencer une communication, en effet les FHS permettent au master d'élaborer la BD_ADDR et donc de construire des paquets valides.

3.La communication:

Elle commence par l'envoi d'un paquet FHS du master au slave pour initialiser les 79 fréquences porteuses; initialisation sur un cannal, saut sur le cannal suivant, le slave répond en envoyant un paquet. Une fois les paramêtres harmonisé, les données sont envoyées